随着数字货币的流行,服务器被用于挖矿活动的情况日益增多,这不仅消耗了大量的计算资源,还可能引起服务器性能下降、安全隐患和运营成本增加。采取有效的服务器防挖矿程序策略对于保持服务器健康运行至关重要。本文将详细探讨当前服务器防挖矿的各种策略,提供实用的解决方案,帮助您保障服务器安全。

1.识别挖矿行为

我们需要了解挖矿行为会在服务器上留下哪些痕迹,从而为后续采取措施提供基础。

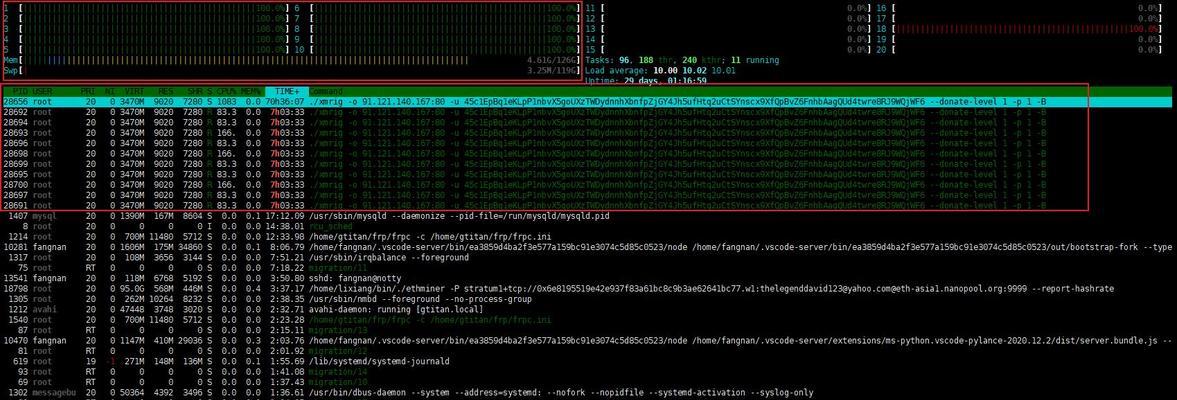

1.1过度的CPU使用率

挖矿程序一般会占用大量的CPU资源来执行加密货币的挖矿算法。如果监控到CPU使用率长时间异常高,就需要引起注意。

1.2内存和硬盘的异常活动

挖矿程序可能需要大量内存来存储交易数据,同时对硬盘的读写操作也会有显著增加。对这些资源的监控也是发现挖矿行为的线索。

1.3网络流量分析

挖矿通常需要不断地与网络上的其他节点通讯,因此服务器如果有异常的入站或出站流量,可能意味着挖矿行为的存在。

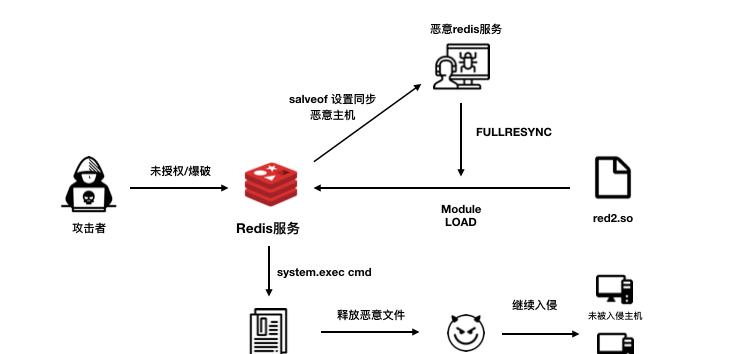

2.系统和网络层面的防护措施

在了解了挖矿行为可能带来的系统变化之后,我们可以从系统和网络层面采取一系列的防护措施。

2.1限制系统资源使用

通过设置CPU、内存、磁盘I/O等资源的使用上限,可以限制挖矿程序运行的可能性。

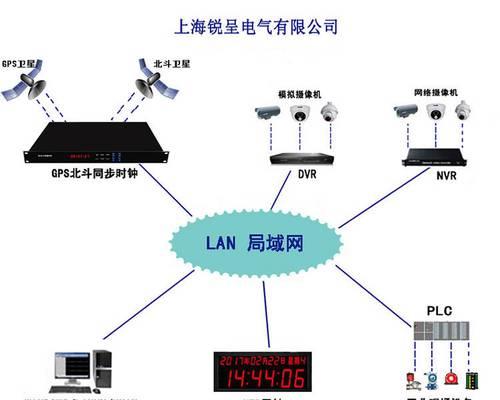

2.2网络隔离与流量监控

采用网络隔离技术,对服务器的流量进行监控和限制,防止挖矿程序通过网络通信来扩展其挖矿网络。

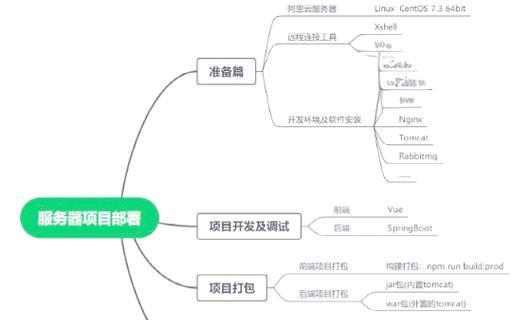

2.3更新和打补丁

保持操作系统和所有软件的最新状态,及时安装安全补丁,能够降低因已知漏洞被利用的风险。

3.使用专业的防挖矿软件

除了系统和网络层面的措施,使用专业的防挖矿软件是另一个重要的策略。

3.1安装防挖矿工具

市面上有许多针对挖矿程序的检测工具,例如防挖矿软件、入侵检测系统(IDS)等,这些工具能够帮助你实时监控和分析服务器状态,及时发现异常行为。

3.2设置防挖矿规则集

许多防挖矿工具都允许你创建自定义规则集,基于特定的行为模式来检测和阻止挖矿程序的运行。

4.服务器端的防御策略

进一步强化服务器端的防御,可以减少被挖矿程序攻击的机会。

4.1使用Web应用防火墙(WAF)

部署WAF可以帮助保护你的服务器,阻止挖矿程序通过Web应用漏洞入侵。

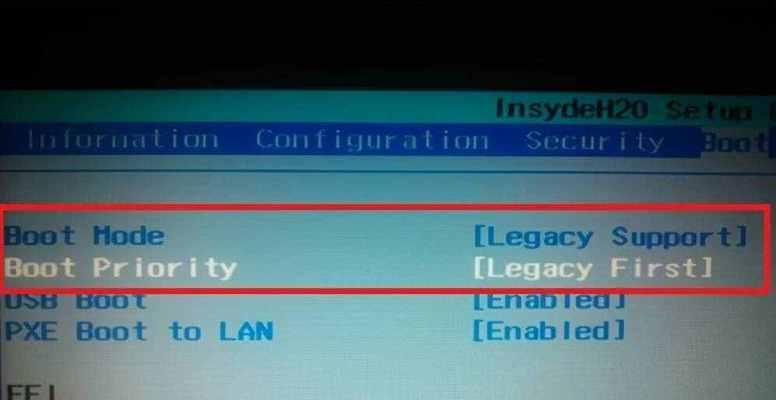

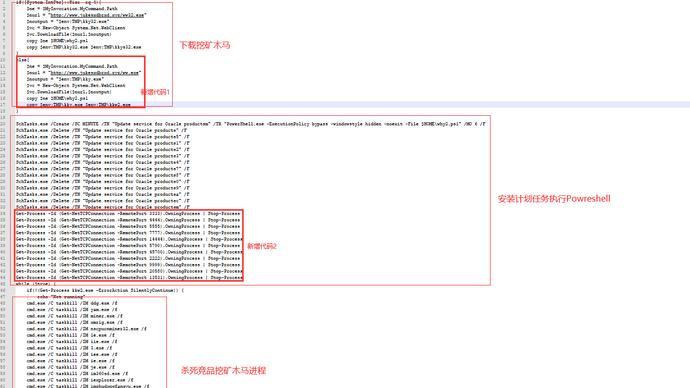

4.2禁止非法挖矿软件

在服务器上明确禁止运行非法的挖矿软件,包括在服务器配置文件中限制相关的命令行工具和进程。

4.3检测和清除挖矿脚本

定期检查服务器上的脚本和进程,确保它们是安全和合法的,发现挖矿脚本应立即进行清除。

5.用户行为分析与教育

服务器的健康运行不仅仅依赖于技术手段,用户行为的分析与教育也同等重要。

5.1行为分析工具

通过行为分析工具,可以监控服务器上用户的行为模式,以识别和防范潜在的挖矿活动。

5.2用户培训和意识提升

教育用户和管理员关于挖矿程序的潜在风险,以及如何识别和应对这些威胁。

6.定期的安全审计与备份

保障服务器安全的最后一道防线是定期进行安全审计与数据备份。

6.1定期的安全审计

通过定期的安全审计可以发现系统中的弱点,及时修补以防止利用。

6.2数据备份和恢复计划

确保定期备份重要数据,并制定有效的灾难恢复计划,以便在服务器被挖矿程序攻击时,能够迅速恢复业务。

在数字货币挖矿程序泛滥的今天,采取有效的服务器防挖矿程序策略是确保服务器安全稳定运行的必要步骤。通过识别挖矿行为、系统与网络防护、使用专业软件、服务器端防御、用户行为分析与教育以及定期的安全审计与备份,可以显著降低服务器被挖矿程序利用的风险。综合以上措施,我们可以为服务器打造一个更加坚固的防护网,确保业务连续性和数据安全。